标签:入侵&quot

-

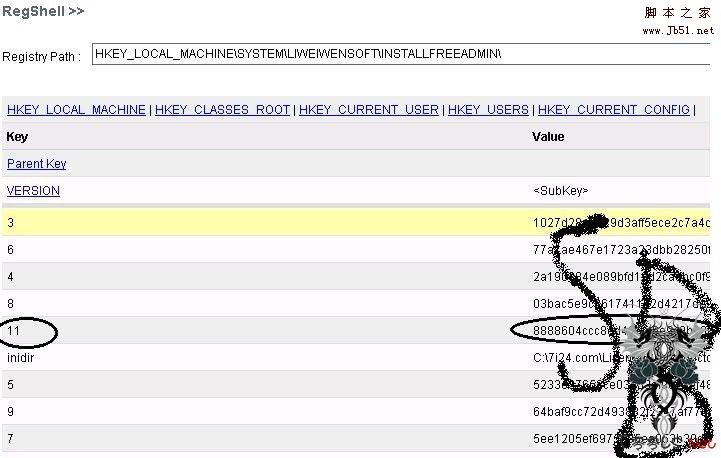

饶过Xplog70.dll玩入侵(参考防范)”

深夜了,好友“如影随行”突然发来消息,说他一台配置非常好的3389肉鸡飞了。以前他是从WEB页面注入入手,然后直接用Xp_cmdshell添加系统用户搞定的,可晚上用3389登陆时突然发现添加的用户不在了,安装的后门都被清理干净,连Xp_cmdshell也执行不了。...

-

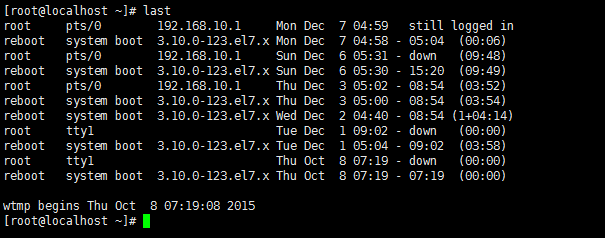

Linux入侵检测基础学习”

这篇文章主要介绍了Linux入侵检测最基础的知识点,帮助大家更好的学习掌握Linux入侵检测的原理,对Linux入侵检测感兴趣的小伙伴们可以参考一下...

-

入侵中国红客联盟过程分析”

因为上次看到小组里的khjl入侵了这个站点,于是,我也有了这个念头,打开这个站点,首页是静态的页面,一般这种站点都是一些有名的源码,php168cms、dedecms等等,因为这些源码的技术相对比较成熟,漏洞相对来讲少点。...

-

防范非法用户入侵的“七招””

本文通过七步设置介绍了针对Windows 2000和Windows XP操作系统如何防范非法用户入侵的“七招”。 第一招:屏幕保护 在Windows中启用了屏幕保护之后,只要我们离开计算机(或者不操作计算机)的时间达到预设的时间,系统就会自动启动屏幕保护程序,而当用户移动鼠...

-

个人主机入侵网络攻击的步骤”

个人主机入侵网络攻击的步骤 第一步:隐藏自已的位置 为了不在目的主机上留下自己的IP地址,防止被目的主机发现,老练的攻击者都会尽 量通过“跳板”或“肉鸡”展开攻击。所谓“肉鸡”通常是指,HACK实现通过后门程序控制 的...

-

伪黑客的成功的秘密:tomcat入侵和Jboss入侵的方法介绍(图)”

黑客必须要有专业的知识,丰富的经验。而伪黑客不需要,只需要几个工具,扫描默认口令、弱口令、漏洞,就能利用。...